IP 帯域 222.239.104.* は、クロールに使用される悪名高い IP 帯域でサイト投稿を不正収集する目的(クロール目的など)で、毎秒間隔でサイト投稿のルックアップを継続的に試みる事例が報告されています。 一部のサーバーでは、222.239.104.* で始まる ipi がサーバーにアクセスできないようにするための対策を講じています。

また、Bytespiderというクローラーも悪名高いと思われます。付録セクションにBytespiderのIP帯域をブロックする方法を追加しました。

[この記事は、2024年1月19日に最後に更新されました。 ]

IP帯域 222.239.104.* ブロック方法

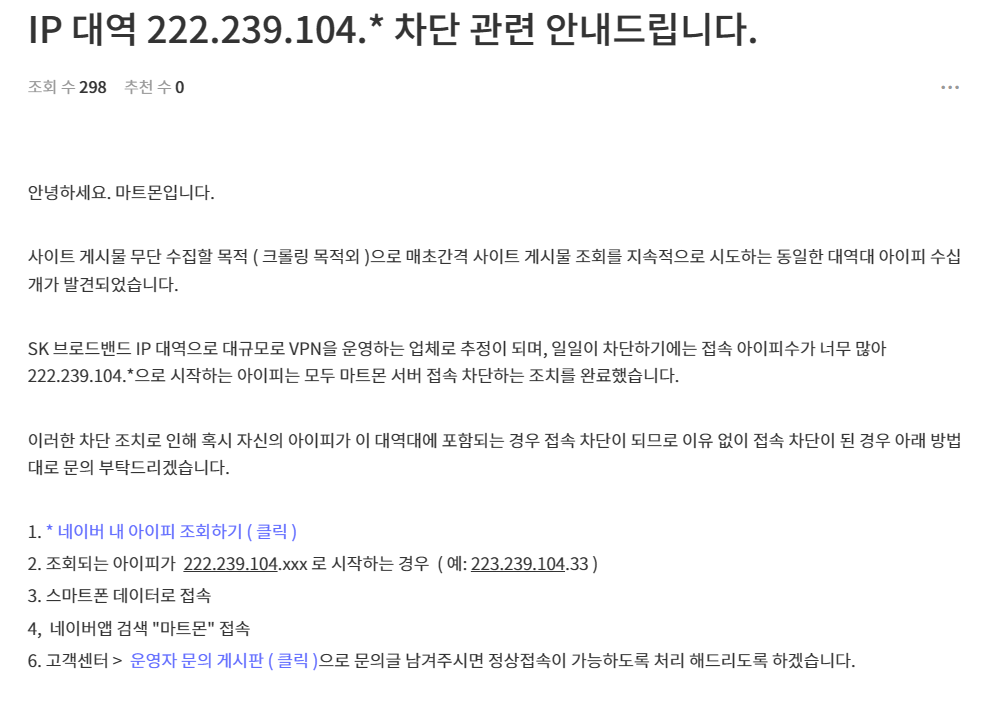

マトモンという企業では、お知らせを通じてIP帯域222.239.104*遮断関連案内文を昨年11月に掲載しました。

このバンドのIPアドレスを介してまだ多くのクロールが試みられているようです。

Naver カフェを介してクラウドウェイズで特定のIPアドレスをブロックする方法に関する質問が上がり、クラウドウェイズに.htaccessファイルにコードを追加してIPアドレスの範囲をブロックする方法について質問しました。

クラウドウェイズ カスタマーサポートカウンセラーは、次の例を教えてくれました。

<Limit GET POST>

Order Allow,Deny

Deny from 220.239.104.0/30

Allow from all

</Limit>この部分についてさらに調査してみると、次のコード.htaccessファイルに追加すると、222.239.104で始まるすべてのIPアドレスをブロックできます。

<Limit GET POST>

Order Allow,Deny

Deny from 222.239.104.0/24

Allow from all

</Limit>実際にテストしてみるとうまく動作するようです。 たとえば、私のIPアドレスが179.185.168.10の場合、上記のコードでは

Deny from 222.239.104.0/24部分を次のように変えてテストしてみることができます。

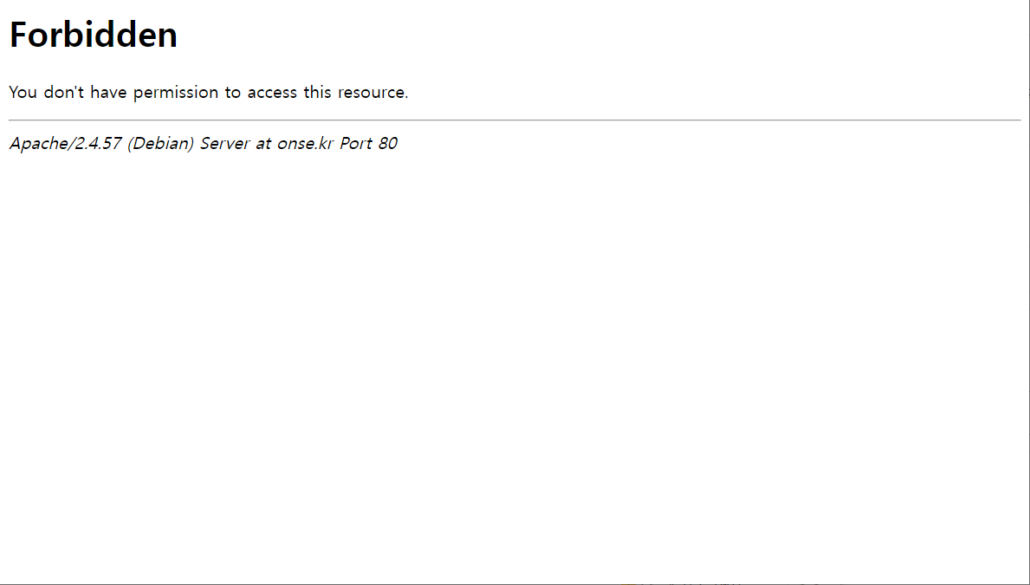

Deny from 179.185.168.0/24すると、私のIPアドレスがブロックされ、自分のコンピュータからサイトにアクセスしようとすると、Forbidden。 You don't have permssion to access this resource「エラー画面が表示されます。

コードを.htaccessファイルに追加するには、FTP / SFTPにアクセスできる必要があります。ファイルジラFTPクライアントをインストールしてFTPに接続する方法については、次の記事を参照してください。

また、.htaccessファイルの修正に関する次の記事も参照してください。

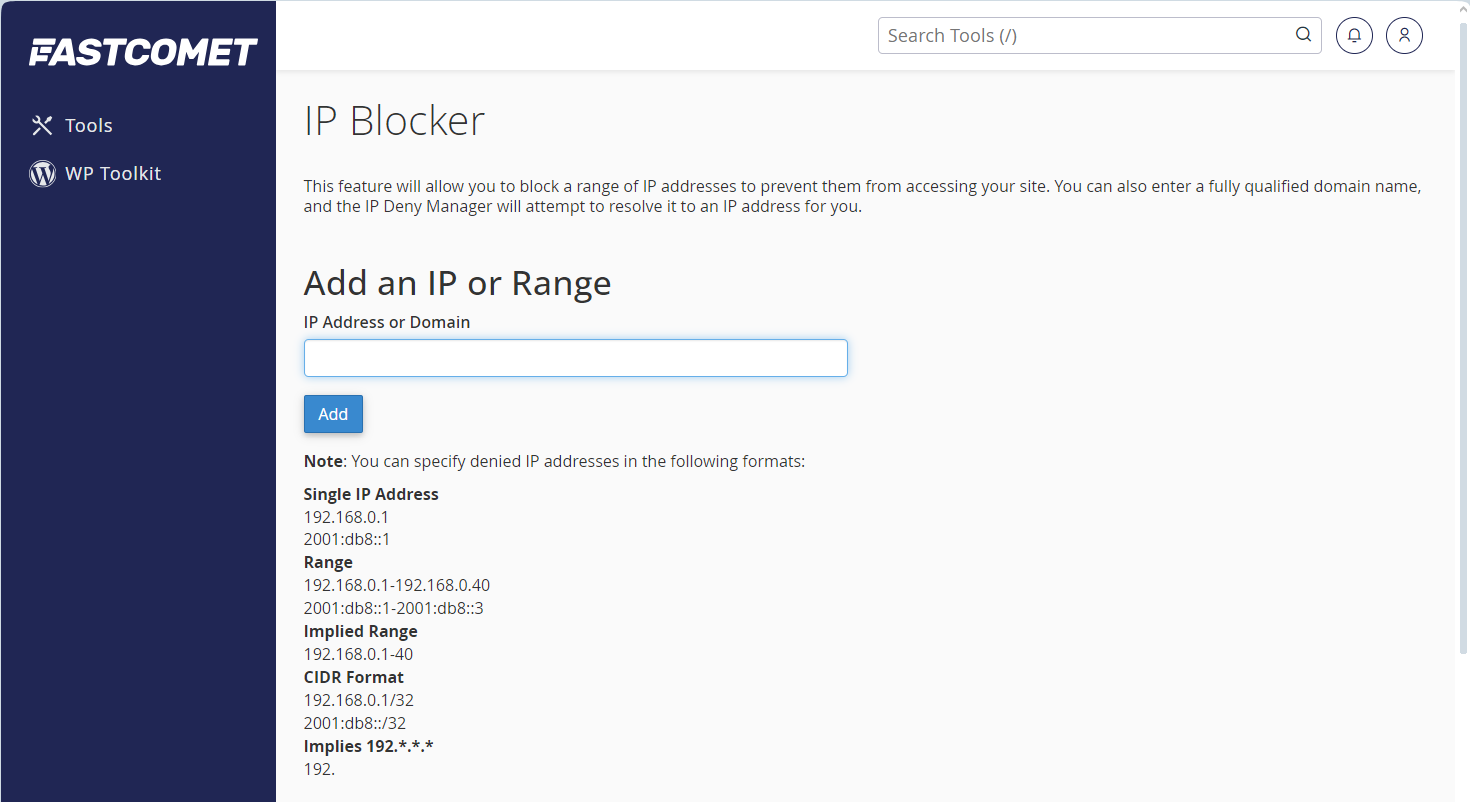

cPanelのIP Blockerを使用して特定のIPバンドアクセスをブロックする

ファーストコメットを使用している場合は、IP Blockerを使用してIP帯域をブロックすることもできます。

上の図にIP範囲を指定する方法を示します。

222.239.104.1-222.239.104.255あるいは、CIDRフォーマットを使用することも可能です。

222.239.104.0/24CIDRフォーマット

.htaccessファイルにDeny from 222.239.104.0/24行を追加する場合は、222.239.104.0から222.239.104.255までのIPアドレス範囲を効果的にブロックします。 これについてチャットGPTに説明を求めてみました。

222.239.104.0/24 は CIDR 表記法です。 この表記法では、/ 24はIPアドレスの最初の24ビットが固定されていることを意味します。 IPv4アドレスは合計32ビットなので、最後の8ビットは可変です。

固定IPアドレス部分は222.239.104であり、可変部分(最後の8ビット)は0から255までの範囲を持つことができます。 これは、222.239.104で始まり、最後のセグメントで0から255までの値を持つことができるすべてのIPアドレスをブロックすることを意味します。

付録:Bytespiderブロック(47.128.0.0 - 47.128.255.255 IP帯域)

Bytespider(by bytedance)という悪意のあるクローラも悪名高いと思われます。 What to do about Bytespider?というタイトルのRedditフォーラムの投稿で、これに関してブロックする方法についての議論を見ることができます。

bytedanceで作成されたBytespiderは、最悪のクローラーの1つだと思います。最近、ファイアウォールを介してBytespiderのIPをブロックし始めましたが、毎秒異なるIPを使用しているようです。何よりrobots.txtを絶対に使用せず、毎日毎秒私のサーバーをクロールしています...

47.128.0.0 - 47.128.255.255の範囲のIPアドレスをブロックするには、次の行を追加できます。

Deny from 47.128.0.0/1647.128.0.0/24ディレクティブは47.128.0.0から47.128.0.255までの256個のIPアドレスをブロックし、47.128.0.0/16ディレクティブは47.128.0.0から47.128.255.255

222.239.104.* IP バンドで Bytespider IP バンドをブロックするには、次のコードを .htaccess ファイルに追加できます。

<Limit GET POST>

Order Allow,Deny

Deny from 222.239.104.0/24

Deny from 47.128.0.0/16

Allow from all

</Limit>付録:チャットGPTボットをブロックする

流入は非常に少ないですが、チャットGPT経由でも流入ができます(参照)。その場合、チャットGPTが私のブログの文書を学習に活用したのではないかと疑われます。

OpenAIはWebクローラーGPTBotを公開しました。私のサイトのドキュメントをOpenAIでクロールできないようにしたい場合は、次のドキュメントを参照して設定できます。

最後に、

以上で、222.239.104.*で始まるIP帯域をブロックする方法について説明しました。 ティーストーリーで時々クロールしようとしているようです。 WordPress サイトの場合、Webホスティングでブロックすることもできますが、ブロックできない場合はサーバーの負荷が発生します。 何よりも、コンテンツをクロールしてどのような用途に悪用されるのかわからないので、あらかじめこのIP帯域をブロックすることも検討することができます。

私は、この WordPress サイトを含むいくつかのサイトにこの記事で紹介したコードを追加しました。これにより、222.239.104で始まるIPアドレスでのクロールの試みを無効にすることができると思います。

コメントを残す