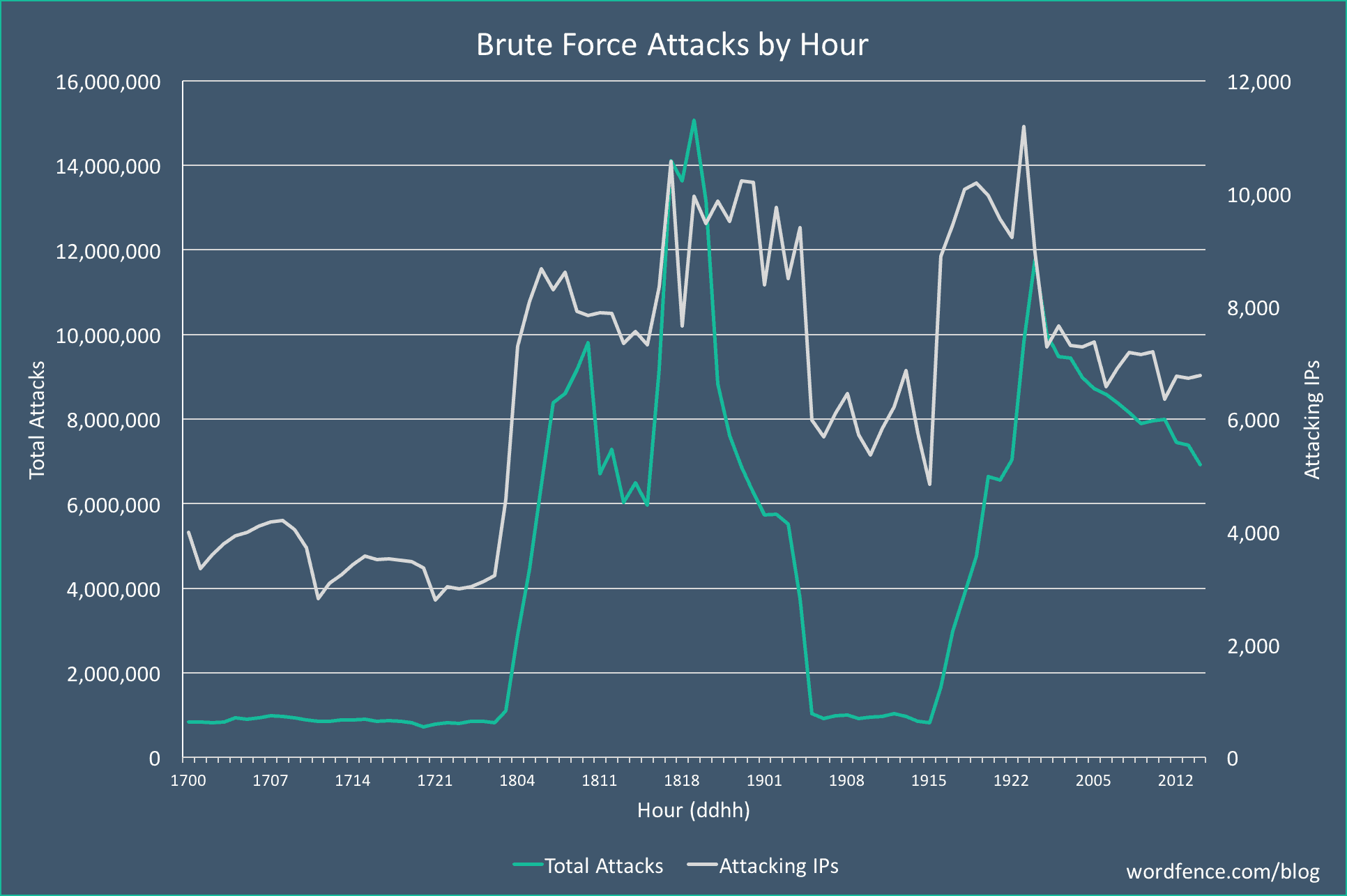

今週の月曜日に WordPress サイトの 大規模なブルートフォース攻撃(ブルートフォース攻撃、Brute Force Attack)が急増というニュースがWordfenceブログに上がってきました。 当時の攻撃はWordfenceが WordPress セキュリティを開始して以来時間攻撃量では、最も高いレベルであったとします。 単一のボット(botnet)が、これらの攻撃の背後に疑われています。

Wordfenceは、これらのボットネットからのIPアドレスを分離して分析した結果、今回のブルートフォース攻撃の目的がMonero(モネに)という仮想通貨を採掘するためのものであることが明らかにしました。

(参照: ウィキによると、ボットネット(botnet)は、インターネットに接続されていて危害を受けた複数のコンピュータの集合を指す。 サイバー犯罪者は、トロイの木馬、さらにはその他の悪意のあるソフトウェアを利用して奪った多数のゾンビコンピュータで構成されているネットワークと見ることができる。)

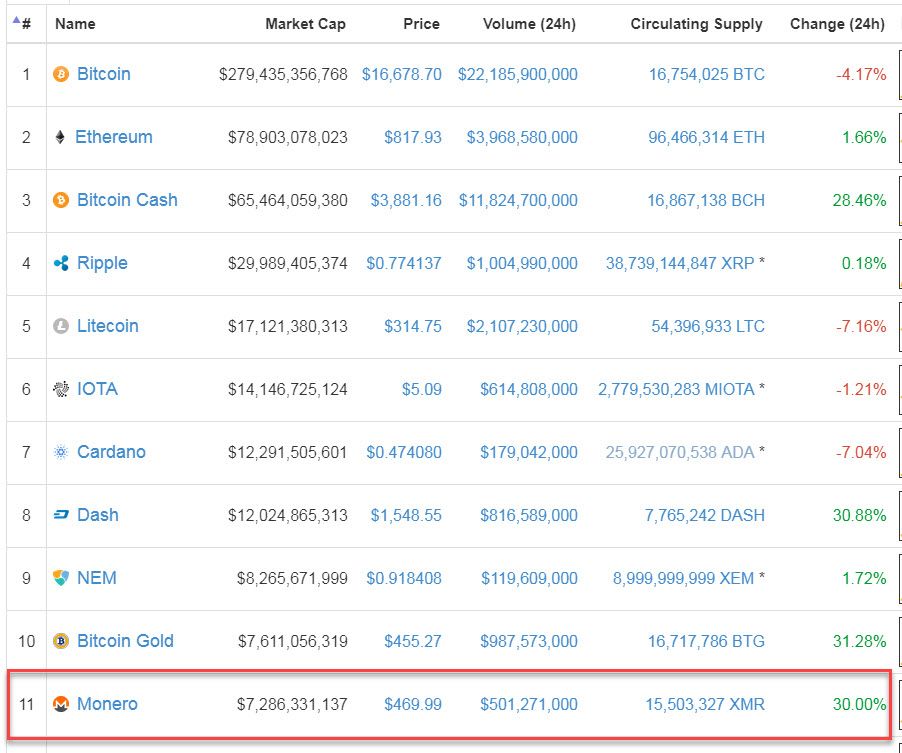

少し検索してみると「モネロ」は時価総額が昨年12月に5位だったが現在11位の仮想通貨です。 1位は断然ビットコインが占めており、イーサリアムが2位にランクされていますね。

ハッカーは、セキュリティに問題がある WordPress サーバーをリモートで制御することができる洗練されたマルウェア(Malware)を利用しています。 マルウェアに感染したサーバーは、他の WordPress サイトを攻撃して「モネロ」仮想通貨を採掘するのに利用されるそうです。 今回の攻撃でハッカーはほぼ10万ドルを稼いだようだ。

詳細な技術的な内容は「Massive Cryptomining Campaign Targeting WordPress サイト「を参照してください。

勧告

前へでも強調したようにマルウェアに感染する前に、セキュリティを強化して備えるのが最善です。 次の事項をチェックしてみます。

- マルウェアスキャンを実施。 - Wordfenceプラグインを使用して WordPress サイトにマルウェアがあるかスキャンすることができます。

- サーバーリソースチェック。 - ハッカーはモネロ採掘のためにできるだけ多くのCPUリソースを使用します。 サイトのリソソー使用量を確認できる場合は、CPU使用量が通常のレベルかどうかを確認してください。 コマンドライン(SSH)接続が可能な場合は、 'htop'ユーティリティを使用してCPUを最も使用しているプロセスを過酷にすることができます。

- サイトのセキュリティを強化して、大規模なブルートフォース攻撃に備え。 -- 前へで提示した推奨事項をチェックしてください。

- ブラックリストモードニットリング - あなたのサイトが他のサイトを攻撃するために使用されている場合、サイトはブラックリストのリストに上がる可能性があります。

- 感染した場合、迅速な措置が重要 - サイトがマルウェアに感染している場合は、すぐにサイトからマルウェアを削除することが重要です。 サイトが他のサイトを攻撃するために使用される場合、あなたのドメインとIPアドレスの評判が損なわれます。

基本的には常に最新のアップデートを維持して セキュリティプラグインをインストールする一方、定期的にバックアップを実施すると、サイトを安全に運営できるようになります。 」WordPress セキュリティ強化のための基本的な3つの方法「を参考にしてください。

コメントを残す